Veb saytımdakı bədnam bölməni özüm də qurban olduğum başqa bir hekayə ilə davam etdirirəm. Mən şəbəkə sürücüsündəki bütün faylları şifrələyən və onlara .combo uzantısını verən ransomware virusu Crusis (Dharma) haqqında danışacağam. O, çox vaxt olduğu kimi təkcə yerli fayllar üzərində deyil, həm də şəbəkə faylları üzərində işləyirdi.

Ransomware virusundan sonra faylların zəmanətli şifrəsinin açılması - dr-shifro.ru. İşin təfərrüatları və müştəri ilə qarşılıqlı əlaqə sxemi aşağıda mənim məqaləmdə və ya veb saytında "İş qaydası" bölməsində verilmişdir.

Giriş

Hekayə birinci şəxsdə olacaq, çünki idarə etdiyim məlumatlara və infrastruktura şifrələyici təsir göstərib. Bunu etiraf etmək nə qədər kədərli olsa da, kriptoqrafları çoxdan tanısam da, baş verənlərdə qismən günahkaram. Müdafiəmdə deyəcəyəm ki, heç bir məlumat itirilməyib, hər şey tez bir zamanda bərpa edilib və gecikmədən araşdırılıb. Ancaq ilk şeylər.

Darıxdırıcı səhər saat 9:15-də bir uzaq saytdan sistem administratorunun zəng vurması və şəbəkədə şifrələyicinin olduğunu, şəbəkə sürücülərindəki məlumatların artıq şifrələndiyini söylədi. Dərimə üşütmə keçdi :) O, özü yoluxma mənbəyini yoxlamağa başladı, mən də özümlə yoxlamağa başladım. Əlbəttə ki, dərhal serverə getdim, şəbəkə sürücülərini ayırdım və məlumat giriş jurnalına baxmağa başladım. Şəbəkə sürücüləri konfiqurasiya edilib, aktivləşdirilməlidir. Jurnaldan mən dərhal infeksiyanın mənbəyini, ransomware proqramının işlədiyi hesabı və şifrələmənin başlama vaxtını gördüm.

Crusis (Dharma) ransomware virusunun təsviri

Daha sonra istintaq başladı. Şifrələnmiş fayllar uzantı aldı .kombo. Onların çoxu var idi. Kriptoqraf axşam saatlarında, təxminən 23:00-da işə başladı. Bəxtimiz gətirdi - təsirlənmiş disklərin ehtiyat nüsxəsi bu vaxta qədər yenicə tamamlanmışdı. Məlumatlar iş gününün sonunda ehtiyat nüsxəsini çıxardığı üçün ümumiyyətlə itirilməyib. Mən dərhal SMB girişi olmayan ayrı bir serverdə olan ehtiyat nüsxədən bərpa etməyə başladım.

Gecə ərzində virus şəbəkə disklərində təxminən 400 GB məlumatı şifrələməyi bacarıb. Combo uzadılması ilə bütün şifrələnmiş faylların banal silinməsi uzun müddət çəkdi. Əvvəlcə hamısını birdən silmək istədim, ancaq bu faylları saymaq 15 dəqiqə davam edəndə anladım ki, bu anda faydasızdır. Bunun əvəzinə ən son məlumatları yükləməyə başladım və sonra diskləri şifrələnmiş fayllardan təmizlədim.

Dərhal sizə sadə həqiqəti deyəcəyəm. Müasir, etibarlı ehtiyat nüsxələrə malik olmaq istənilən problemi həll etmək imkanı verir. Onlar yoxdursa və ya uyğun deyilsə, nə edəcəyimi təsəvvür belə edə bilmirəm. Mən həmişə ehtiyat nüsxələrə xüsusi diqqət yetirirəm. Mən onlara qayğı göstərirəm, əzizləyirəm və heç kimə onlara icazə vermirəm.

Şifrələnmiş faylları bərpa etməyə başladıqdan sonra vəziyyəti sakitcə başa düşməyə və Crusis (Dharma) şifrələmə virusuna daha yaxından nəzər salmağa vaxtım oldu. Burada məni sürprizlər və sürprizlər gözləyirdi. İnfeksiya mənbəyi virtual maşın idi Windows 7 tərk edilmiş ilə rdp ehtiyat kanal vasitəsilə port. Liman standart deyildi - 33333. Məncə, belə portdan istifadə etmək əsas səhv idi. Standart olmasa da, çox populyardır. Əlbəttə ki, rdp-ni ümumiyyətlə ötürməmək daha yaxşıdır, amma bu vəziyyətdə həqiqətən lazım idi. Yeri gəlmişkən, indi bu virtual maşın əvəzinə CentOS 7 ilə virtual maşın da istifadə olunur, o, xfce ilə konteyner və Docker-də brauzer işləyir. Yaxşı, bu virtual maşının heç bir yerə girişi yoxdur, yalnız lazım olan yerdə.

Bütün bu hekayədə qorxulu nədir? Virtual maşın yeniləndi. Kriptoqraf avqustun sonunda işə başlayıb. Maşının nə vaxt yoluxduğunu dəqiq müəyyən etmək mümkün deyil. Virus virtual maşının özündə bir çox şeyi silib. Bu sistemə yeniləmələr may ayında quraşdırılıb. Yəni üzərində köhnə açıq deşiklər olmamalıdır. İndi İnternetdən əldə edilə bilən rdp portunu necə tərk edəcəyimi belə bilmirəm. Buna həqiqətən ehtiyac duyulan çoxlu hallar var. Məsələn, icarəyə götürülmüş avadanlıqdakı terminal serveri. Siz həmçinin hər server üçün VPN şlüz icarəyə götürməyəcəksiniz.

İndi gəlin mətləbə və ransomware-in özünə yaxınlaşaq. Virtual maşının şəbəkə interfeysi söndürüldü, bundan sonra onu işə saldım. Məni başqa kriptoqraflardan dəfələrlə görmüşdüm standart işarə qarşıladı.

Bütün fayllarınız şifrələnib! Kompüterinizdəki təhlükəsizlik problemi səbəbindən bütün fayllarınız şifrələnib. Onları bərpa etmək istəyirsinizsə, bizə e-poçt ünvanına yazın [email protected] Bu ID-ni mesajınızın başlığına yazın 501BED27 24 saat ərzində cavab olmadıqda bizə bu e-poçtlara yazın: [email protected] Bitcoins-də şifrənin açılması üçün pul ödəməlisiniz. Qiymət bizə nə qədər tez yazmağınızdan asılıdır. Ödənişdən sonra biz sizə bütün fayllarınızı deşifrə edəcək deşifrə alətini göndərəcəyik. Zəmanət olaraq pulsuz şifrənin açılması Ödəniş etməzdən əvvəl pulsuz şifrənin açılması üçün bizə 1 fayl göndərə bilərsiniz. Faylların ümumi ölçüsü 1Mb-dən az olmalıdır (arxivləşdirilməmiş) və fayllarda qiymətli məlumatlar olmamalıdır. (verilənlər bazası, ehtiyat nüsxələri, böyük excel vərəqləri və s.) Bitcoinləri necə əldə etmək olar Bitkoinləri almağın ən asan yolu LocalBitcoins saytıdır. Siz qeydiyyatdan keçməlisiniz, "Bitcoins al" düyməsini basın və ödəmə üsulu və qiymətə görə satıcını seçin. https://localbitcoins.com/buy_bitcoins Siz həmçinin Bitcoin almaq üçün başqa yerləri və yeni başlayanlar üçün bələdçini burada tapa bilərsiniz: Diqqət! Şifrələnmiş faylların adını dəyişməyin. Üçüncü tərəf proqramından istifadə edərək məlumatlarınızın şifrəsini açmağa çalışmayın, bu, daimi məlumat itkisinə səbəb ola bilər. Üçüncü tərəflərin köməyi ilə fayllarınızın şifrəsinin açılması qiymətin artmasına səbəb ola bilər (onlar bizim haqqımızı əlavə edirlər) və ya siz fırıldaqların qurbanı ola bilərsiniz.

İş masasında adlı 2 mətn faylı var idi FAYLAR ŞİFRELƏNMİŞ.TXT aşağıdakı məzmun:

Bütün məlumatlarınız bizə kilidlənib. Geri qayıtmaq istəyirsiniz? e-poçt yazın [email protected]

Maraqlıdır ki, kataloq icazələri dəyişib İş masası. İstifadəçinin yazma icazəsi yox idi. Görünür, virus bunu istifadəçinin iş masasından mətn fayllarında olan məlumatları təsadüfən silməsinin qarşısını almaq üçün edib. İş masasında orada bir kataloq var idi troy, virusun özünü ehtiva edən bir fayl l20VHC_playload.exe.

Crusis (Dharma) ransomware virusu faylları necə şifrələyir

Hər şeyi sakitcə başa düşdükdən və İnternetdə ransomware mövzusunda oxşar mesajları oxuduqdan sonra məşhur Crusis (Dharma) ransomware virusunun versiyasını tutduğumu öyrəndim. Kaspersky bunu müəyyən edir Trojan-Ransom.Win32.Crusis.to. O, və.combo daxil olmaqla, fayllara müxtəlif uzantılar qoyur. Fayllarımın siyahısı belə görünürdü:

- Vanino.docx.id-24EE2FBC..combo

- Petropavlovsk-Kamchatsky.docx.id-24EE2FBC..combo

- Khorol.docx.id-24EE2FBC..combo

- Yakutsk.docx.id-24EE2FBC..combo

Mən sizə fidyə proqramının necə işlədiyi barədə daha ətraflı məlumat verəcəyəm. Vacib bir şeyi qeyd etmədim. Bu kompüter domendə idi. Fayllar domen istifadəçisindən şifrələnib!!! Burada sual yaranır: virus onu haradan alıb? Domen nəzarətçisi qeydləri və istifadəçi parolunun seçimi haqqında məlumat görmədim. Bir ton uğursuz giriş yox idi. Ya bir növ zəiflikdən istifadə edilib, ya da nə düşünəcəyimi bilmirəm. Bu sistemə heç vaxt daxil olmayan hesabdan istifadə edilib. Domen istifadəçi hesabından rdp vasitəsilə avtorizasiya və sonra şifrələmə var idi. Sistemin özündə istifadəçilərə və parollara qarşı kobud güc hücumlarının izləri də yox idi. Demək olar ki, dərhal rdp domen hesabından istifadə edərək giriş əldə etdim. Ən azı təkcə parol deyil, həm də ad seçmək lazım idi.

Təəssüf ki, hesabın parolu 123456 idi. Bu, yerli adminlər tərəfindən qaçırılan həmin parola malik yeganə hesab idi. İnsan faktoru. Bu menecer idi və nədənsə bir sıra sistem administratorları bu parol haqqında bilirdilər, lakin onu dəyişdirmədilər. Aydındır ki, bu xüsusi hesabı istifadə etməyin səbəbi budur. Ancaq buna baxmayaraq, belə sadə bir parol və istifadəçi adının əldə edilməsi mexanizmi naməlum olaraq qalır.

Əvvəlcə disk şəklini çəkərək şifrələyici ilə yoluxmuş virtual maşını söndürdüm və sildim. Virus özü onun işinə baxmaq üçün şəkli ondan çıxarıb. Növbəti hekayə virusun virtual maşında işləməsinə əsaslanacaq.

Daha bir kiçik detal. Virus bütün yerli şəbəkəni skan etdi və eyni zamanda hər kəsə çıxışı olan bəzi paylaşılan qovluqların olduğu həmin kompüterlərdəki məlumatları şifrələdi. Şifrələyicinin belə modifikasiyasını ilk dəfə görürəm. Bu, həqiqətən qorxulu bir şeydir. Belə bir virus sadəcə olaraq bütün təşkilatın işini iflic edə bilər. Tutaq ki, nədənsə ehtiyat nüsxələrin özlərinə şəbəkə girişiniz var idi. Və ya hesab üçün bir növ zəif parol istifadə etdilər. Hər şeyin şifrələnəcəyi baş verə bilər - həm məlumat, həm də arxivləşdirilmiş nüsxələr. Ümumiyyətlə, indi ehtiyat nüsxələri yalnız təcrid olunmuş şəbəkə mühitində deyil, ümumiyyətlə, yalnız ehtiyat nüsxəsini çıxarmaq üçün işə salınan söndürülmüş avadanlıqda saxlamağı düşünürəm.

Kompüterinizi necə müalicə etmək və Crusis (Dharma) ransomware proqramını necə silmək olar

Mənim vəziyyətimdə, Crusis (Dharma) ransomware virusu xüsusilə gizli deyildi və onun çıxarılması heç bir problem yaratmamalıdır. Dediyim kimi, iş masamdakı bir qovluqda idi. Bundan əlavə, avtorunda özünü və məlumat mesajını qeyd etdi.

Virusun cəsədinin özü buraxılış bölməsində təkrarlandı Başlamaq bütün istifadəçilər üçün və windows/sistem32. Mən daha yaxından baxmadım, çünki orada bir məna görmürəm. Ransomware ilə yoluxduqdan sonra sistemi yenidən quraşdırmağı tövsiyə edirəm. Bu, virusu aradan qaldırmağın yeganə yoludur. Siz heç vaxt virusun silindiyinə tam əmin olmayacaqsınız, çünki o, sistemdə əlfəcin qoymaq üçün hələ dərc olunmamış və naməlum zəifliklərdən istifadə edə bilərdi. Bir müddət sonra bu ipoteka vasitəsilə siz yeni virus əldə edə bilərsiniz və hər şey bir dairədə təkrarlanacaq.

Ona görə də mən tövsiyə edirəm ki, ransomware aşkar edildikdən dərhal sonra kompüterinizi müalicə etməyin, qalan məlumatları saxlayaraq sistemi yenidən quraşdırın. Ola bilsin ki, virus hər şeyi şifrələməyi bacarmayıb. Bu tövsiyələr faylları bərpa etməyə cəhd etmək niyyətində olmayanlara aiddir. Cari ehtiyat nüsxələriniz varsa, sadəcə sistemi yenidən quraşdırın və məlumatları bərpa edin.

Əgər ehtiyat nüsxələriniz yoxdursa və faylları nəyin bahasına olursa-olsun bərpa etməyə hazırsınızsa, o zaman kompüterə ümumiyyətlə toxunmamağa çalışırıq. Əvvəla, sadəcə şəbəkə kabelini ayırın, bir neçə şifrəli faylı və üzərində məlumat olan mətn faylını endirin. təmiz flash sürücü, sonra kompüteri söndürün. Kompüter artıq yandırıla bilməz. Əgər kompüter məsələlərini ümumiyyətlə başa düşmürsənsə, onda siz virusla özünüz məşğul ola bilməyəcəksiniz, daha az şifrəni açacaqsınız və ya faylları bərpa edə bilməyəcəksiniz. Bilən biri əlaqə saxlasın. Əgər özünüz bir şey edə biləcəyinizi düşünürsünüzsə, oxuyun.

Crusis (Dharma) deşifrəsini harada yükləmək olar

Aşağıdakılar bütün ransomware virusları ilə bağlı universal məsləhətlərimdir. Bir vebsayt var - https://www.nomoreransom.org Bu nəzəri olaraq Crusis və ya Dharma üçün deşifrəni və ya faylların şifrəsini açmaqla bağlı bəzi digər məlumatları ehtiva edə bilər. Mənim praktikamda bu, əvvəllər heç olmamışdı, amma bəlkə bəxtiniz gətirər. Bir cəhd etməyə dəyər. Bunun üçün əsas səhifədə klikləməklə razılaşırıq HƏ.

2 fayl əlavə edin və ransomware məlumat mesajının məzmununu yapışdırın və klikləyin Yoxlayın.

Əgər şanslısınızsa, bəzi məlumatlar əldə edəcəksiniz. Mənim vəziyyətimdə heç nə tapılmadı.

Ransomware üçün bütün mövcud deşifrələr ayrıca bir səhifədə toplanır - https://www.nomoreransom.org/ru/decryption-tools.html Bu siyahının mövcudluğu bizə bu saytda və xidmətdə hələ də müəyyən mənanın olduğunu gözləməyə imkan verir. Kaspersky-nin də oxşar xidməti var - https://noransom.kaspersky.com/ru/ Bəxtinizi orada sınaya bilərsiniz.

Düşünürəm ki, İnternet axtarışı vasitəsilə başqa yerdə deşifrə axtarmağa dəyməz. Onların tapılacağı ehtimalı azdır. Çox güman ki, bu, ya ən yaxşı halda lazımsız proqram təminatı ilə müntəzəm fırıldaqçılıq, ya da yeni bir virus olacaq.

Əhəmiyyətli əlavə. Əgər sizdə quraşdırılmış antivirusun lisenziyalı versiyası varsa, faylın şifrəsini açmaq üçün antivirus TP-yə sorğu yaratmağınızdan əmin olun. Bəzən həqiqətən kömək edir. Antivirus dəstəyi ilə uğurlu şifrənin açılmasına dair rəyləri görmüşəm.

Crusis (Dharma) virusundan sonra faylların şifrəsini necə açmaq və bərpa etmək olar

Crusis (Dharma) virusu fayllarınızı şifrələdikdə nə etməli, əvvəllər təsvir edilən üsulların heç biri kömək etmədi və həqiqətən faylları bərpa etməlisiniz? Şifrələmənin texniki tətbiqi yalnız şifrələyicinin müəllifində olan açar və ya deşifrləmə olmadan faylların şifrəsini açmağa imkan vermir. Bəlkə onu əldə etməyin başqa yolu var, amma məndə belə məlumat yoxdur. Biz yalnız doğaçlama üsullardan istifadə edərək faylları bərpa etməyə cəhd edə bilərik. Bunlara daxildir:

- Alət kölgə nüsxələri pəncərələr.

- Silinmiş məlumat bərpa proqramları

Əlavə manipulyasiyalardan əvvəl sektorlar üzrə disk şəkli yaratmağı məsləhət görürəm. Bu, mövcud vəziyyəti qeyd etməyə imkan verəcək və heç bir şey işləmirsə, heç olmasa başlanğıc nöqtəsinə qayıdıb başqa bir şey cəhd edə bilərsiniz. Sonra, ən son antivirus verilənlər bazası dəsti olan hər hansı bir antivirusdan istifadə edərək, ransomware proqramını silməlisiniz. edəcək CureIt və ya Kaspersky Virus Təmizləmə Aləti. Hər hansı digər antivirusu sınaq rejimində quraşdıra bilərsiniz. Bu virusu aradan qaldırmaq üçün kifayətdir.

Bundan sonra, yoluxmuş sistemə yükləyirik və kölgə nüsxələrinin aktiv olub olmadığını yoxlayırıq. Bu alət, onu əl ilə söndürməyincə, Windows 7 və daha yüksək versiyalarda standart olaraq işləyir. Yoxlamaq üçün kompüter xüsusiyyətlərini açın və sistemin qorunması bölməsinə keçin.

İnfeksiya zamanı kölgə nüsxələrindəki faylları silmək üçün UAC sorğusunu təsdiq etməmisinizsə, bəzi məlumatlar orada qalmalıdır. Faylları kölgə nüsxələrindən asanlıqla bərpa etmək üçün bunun üçün pulsuz proqramdan istifadə etməyi təklif edirəm - ShadowExplorer. Arxivi yükləyin, proqramı açın və işə salın.

Faylların ən son nüsxəsi və C diskinin kökü açılacaq.Yuxarı sol küncdə onlardan bir neçəsi varsa ehtiyat nüsxəsini seçə bilərsiniz. Tələb olunan fayllar üçün müxtəlif nüsxələri yoxlayın. Ən son versiya üçün tarixə görə müqayisə edin. Aşağıdakı nümunəmdə, iş masamda üç ay əvvəl sonuncu dəfə redaktə edildiyi vaxta aid 2 fayl tapdım.

Bu faylları bərpa edə bildim. Bunu etmək üçün onları seçdim, sağ kliklədim, Export seçdim və onları bərpa edəcəyim qovluğu göstərdim.

Eyni prinsipdən istifadə edərək qovluqları dərhal bərpa edə bilərsiniz. Kölgə nüsxələriniz işləyirsə və onları silməmisinizsə, virus tərəfindən şifrələnmiş faylların hamısını və ya demək olar ki, hamısını bərpa etmək şansınız var. Ola bilsin ki, onlardan bəziləri istədiyimizdən daha köhnə versiya olacaq, amma buna baxmayaraq, heç nədən yaxşıdır.

Əgər nədənsə fayllarınızın kölgə nüsxələri yoxdursa, şifrələnmiş fayllardan heç olmasa bir şey əldə etmək üçün yeganə şansınız silinmiş fayl bərpa vasitələrindən istifadə edərək onları bərpa etməkdir. Bunun üçün pulsuz Photorec proqramından istifadə etməyi təklif edirəm.

Proqramı işə salın və faylları bərpa edəcəyiniz diski seçin. Proqramın qrafik versiyasının işə salınması faylı icra edir qphotorec_win.exe. Tapılan faylların yerləşdiriləcəyi qovluğu seçməlisiniz. Bu qovluq axtardığımız sürücüdə yerləşməsə daha yaxşıdır. Bunu etmək üçün bir flash sürücü və ya xarici sabit diski qoşun.

Axtarış prosesi çox vaxt aparacaq. Sonda statistik məlumatları görəcəksiniz. İndi əvvəllər göstərilən qovluğa gedə və orada nə tapıldığını görə bilərsiniz. Çox güman ki, çoxlu fayl olacaq və onların əksəriyyəti ya zədələnəcək, ya da bir növ sistem və yararsız fayllar olacaq. Ancaq buna baxmayaraq, bəzi faydalı fayllar bu siyahıda tapıla bilər. Burada heç bir zəmanət yoxdur, nə taparsan, nə tapacaqsan. Şəkillər adətən ən yaxşı şəkildə bərpa olunur.

Nəticə sizi qane etmirsə, silinmiş faylları bərpa etmək üçün proqramlar da var. Aşağıda maksimum fayl sayını bərpa etmək lazım olanda adətən istifadə etdiyim proqramların siyahısı verilmişdir:

- R.saver

- Starus Fayl Bərpası

- JPEG Recovery Pro

- Active File Recovery Professional

Bu proqramlar pulsuz deyil, ona görə də link verməyəcəyəm. Həqiqətən istəyirsinizsə, onları İnternetdə özünüz tapa bilərsiniz.

Sadalanan proqramlardan istifadə edərək faylları bərpa etməyin bütün prosesi məqalənin sonundakı videoda ətraflı şəkildə göstərilmişdir.

Crusis (Dharma) ransomware ilə mübarizədə Kaspersky, eset nod32 və başqaları

Həmişə olduğu kimi, .combo uzantısını quraşdıran ransomware haqqında məlumat axtarmaq üçün məşhur antivirusların forumlarını gəzdim. Virusun yayılması istiqamətində açıq bir tendensiya var. Çoxlu müraciətlər avqustun ortalarından başlayır. İndi görünür ki, onlar görünmür, amma bəlkə də müvəqqətidir və ya şifrələnmiş faylların genişləndirilməsi sadəcə dəyişib.

Kaspersky forumunun tipik sorğusunun nümunəsi budur.

Aşağıda moderatorun şərhi də var.

EsetNod32 forumu .combo uzantısını quraşdıran virusla çoxdan tanışdır. Anladığım kimi, virus unikal və yeni deyil, çoxdan məlum olan Crusis (Dharma) virus seriyasının bir variasiyasıdır. Budur məlumatların şifrəsini açmaq üçün tipik bir sorğu:

Diqqət etdim ki, Eset forumunda virusun rdp vasitəsilə serverə nüfuz etdiyinə dair çoxlu rəylər var. Deyəsən, bu, həqiqətən güclü təhlükədir və siz rdp-ni örtük olmadan tərk edə bilməzsiniz. Ortaya çıxan yeganə sual virusun rdp vasitəsilə necə daxil olmasıdır? Parolu təxmin edir, məlum istifadəçi və parol və ya başqa bir şeylə əlaqə qurur.

Zəmanətli deşifrə üçün hara müraciət etməli

Crusis (Dharma) da daxil olmaqla müxtəlif şifrələmə viruslarının işindən sonra məlumatları həqiqətən deşifrə edən bir şirkətlə rastlaşdım. Onların ünvanı http://www.dr-shifro.ru-dur. Ödəniş yalnız deşifrədən və doğrulamadan sonra. Budur təxmini iş sxemi:

- Şirkət mütəxəssisi ofisinizə və ya evinizə gəlir və sizinlə işin dəyərini göstərən müqavilə imzalayır.

- Kompüterinizdə deşifrəni işə salır və bəzi faylların şifrəsini açır.

- Siz bütün faylların açıldığına əmin olun, tamamlanmış iş üçün qəbul sertifikatını imzalayın və deşifrəni alırsınız.

- Siz fayllarınızın şifrəsini açırsınız və qalan sənədləri tamamlayırsınız.

Heç bir şey risk etmirsiniz. Ödəniş yalnız dekoderin işini nümayiş etdirdikdən sonra. Zəhmət olmasa bu şirkətlə təcrübəniz haqqında rəy yazın.

Ransomware virusundan qorunma üsulları

İnternetdən naməlum proqramların işə salınması və poçtda əlavələrin açılması ilə bağlı aşkar şeyləri sadalamayacağam. Bunu indi hamı bilir. Bundan əlavə, mən bu barədə dəfələrlə haqqında bölməsindəki məqalələrimdə yazmışdım. Mən ehtiyat nüsxələrə diqqət yetirəcəyəm. Onlar nəinki mövcud olmalı, həm də kənardan əlçatmaz olmalıdırlar. Bu bir növ şəbəkə sürücüsüdürsə, güclü parolu olan ayrı bir hesabın ona girişi olmalıdır.

Əgər şəxsi faylların ehtiyat nüsxəsini flash sürücüyə və ya xarici diskə çıxarırsınızsa, onları daim sistemə bağlı saxlamayın. Yedək nüsxələri yaratdıqdan sonra cihazları kompüterdən ayırın. İdeal ehtiyat nüsxəsini ayrı bir cihazda görürəm, o, yalnız ehtiyat nüsxəsini çıxarmaq üçün işə salınır və sonra şəbəkə kabelini ayıraraq və ya sadəcə işi dayandırmaqla yenidən şəbəkədən fiziki olaraq ayrılır.

Yedəkləmələr artımlı olmalıdır. Bu, şifrələyicinin siz fərq etmədən bütün məlumatları şifrələdiyi bir vəziyyətin qarşısını almaq üçün lazımdır. Köhnə faylları yeni, lakin artıq şifrələnmiş fayllarla əvəz edən ehtiyat nüsxəsi həyata keçirildi. Nəticədə arxiviniz var, amma heç bir faydası yoxdur. Ən azı bir neçə günlük arxiv dərinliyinə sahib olmalısınız. Düşünürəm ki, gələcəkdə, əgər onlar hələ ortaya çıxmayıbsa, məlumatların bir hissəsini sakitcə şifrələyən və özlərini üzə çıxarmadan bir müddət gözləyəcək ransomware olacaq. Bu, şifrələnmiş faylların arxivə düşəcəyi və zaman keçdikcə həqiqi faylları əvəz edəcəyi gözləntiləri ilə həyata keçiriləcək.

Bu, korporativ sektor üçün çətin vaxt olacaq. Yuxarıda 20 TB məlumatı olan şəbəkə sürücülərinin şifrələndiyi eset forumundan bir nümunə verdim. İndi təsəvvür edin ki, belə bir şəbəkə sürücüsü var, lakin yalnız 500G məlumat daim daxil olmayan qovluqlarda şifrələnir. Bir neçə həftə keçir, heç kim şifrələnmiş faylları görmür, çünki onlar arxiv kataloqlarındadır və daim işlənmir. Lakin hesabat dövrünün sonunda məlumatlar lazımdır. Oraya gedib görürlər ki, hər şey şifrələnib. Arxivə gedirlər və orada saxlama dərinliyi, deyək ki, 7 gündür. Və hamısı budur, məlumatlar getdi.

Bu, arxivlərə ayrıca, diqqətli yanaşma tələb edir. Uzunmüddətli məlumatların saxlanması üçün sizə proqram təminatı və resurslar lazımdır.

Faylın şifrəsinin açılması və bərpası haqqında video

Budur virusun oxşar modifikasiyasına bir nümunə, lakin video kombo üçün tamamilə uyğundur.

Yeni virus təhlükələri ilə mübarizə - ransomware

Bu yaxınlarda İnternetdə yeni təhlükələrin - ransomware virusları və ya daha geniş şəkildə faylları şifrələyən virusların yayılması haqqında yazmışdıq; onlar haqqında daha ətraflı veb saytımızda, bu linkdə oxuya bilərsiniz.

Bu mövzuda sizə bir virus tərəfindən şifrələnmiş məlumatları necə qaytara biləcəyinizi söyləyəcəyik; bunun üçün Kaspersky və Doctor Web antiviruslarından iki deşifrədən istifadə edəcəyik, bunlar şifrələnmiş məlumatı qaytarmaq üçün ən təsirli üsullardır.

1. Keçidlərdən faylların şifrəsini açmaq üçün utilitləri yükləyin: Kaspersky və Dr.WEB

Və ya şifrlənmiş faylların müəyyən bir növü üçün deşifredicilər.

2. Əvvəlcə Kaspersky proqramından istifadə edərək faylların şifrəsini açmağa çalışacağıq:

2.1. Kaspersky decryptor proqramını işə salın, bəzi hərəkətlər istəsə, məsələn, işə salmaq üçün icazə, biz onu işə salırıq, yeniləmək istəsə, yeniləyirik, bu şifrələnmiş məlumatların qaytarılması şansını artıracaq

2.2. Faylların şifrəsini açmaq üçün görünən proqram pəncərəsində bir neçə düyməni görürük. Qabaqcıl parametrləri konfiqurasiya edin və skan etməyə başlayın.

2.3. Lazım gələrsə, əlavə variantları seçin və şifrələnmiş faylların harada axtarılacağını göstərin və lazım olduqda şifrəni açdıqdan sonra silin.Bu seçimi seçməyi məsləhət görmürəm, fayllar həmişə düzgün şifrələnmir!

2.4. Skanı işə salırıq və virusla şifrələnmiş məlumatlarımızın şifrəsinin açılmasını gözləyirik.

3. Əgər birinci üsul nəticə vermədisə. Gəlin, Dr. WEB

3.1. Şifrə açma proqramını yüklədikdən sonra, məsələn, "C:" sürücüsünün kökünə qoyun., buna görə də "te102decrypt.exe" faylı "c:\te102decrypt.exe" ünvanında mövcud olmalıdır.

3.2. İndi komanda xəttinə keçin(Başlat-Axtarış- “CMD” yazın, dırnaq işarələri olmadan-Enter düyməsini basaraq işləyin)

3.3. Faylların şifrəsini açmağa başlamaq üçün "c:\te102decrypt.exe -k 86 -e (şifrləmə kodu)" əmrini yazın.. Ransomware kodu faylın sonuna əlavə edilmiş genişlənmədir, məsələn " [email protected] _45jhj" - dırnaq və mötərizəsiz yazın, boşluqları müşahidə edin. Siz c:\te102decrypt.exe -k 86 -e kimi bir şey əldə etməlisiniz. [email protected] _45jhj

3.4. Enter düyməsini basın və faylların şifrəsinin açılmasını gözləyinşifrlənmiş, bəzi hallarda şifrəsi açılmış faylların bir neçə nüsxəsi yaradılır, siz onları işə salmağa çalışırsınız, normal açılan şifrəsi açılmış faylın surətini saxlayırsınız, qalanları silinə bilər.

Digər fayl deşifrlərini yükləyin:

Diqqət:şifrələnmiş faylların surətini xarici diskdə və ya başqa bir kompüterdə saxladığınızdan əmin olun. Aşağıda təqdim olunan deşifrələr faylların şifrəsini açmaya bilər, ancaq onları korlaya bilər!

Şifrəni açan bir virtual maşında və ya xüsusi hazırlanmış kompüterdə əvvəlcə bir neçə fayl yüklədikdən sonra işə salmaq yaxşıdır.

Aşağıda təqdim olunan deşifrələr aşağıdakı kimi işləyir: Məsələn, fayllarınız amba şifrələyicisi ilə şifrələnir və fayllar “Agreement.doc.amba” və ya “Account.xls.amba” kimi görünür, sonra amba faylları üçün deşifrəni endirin və sadəcə onu işə salın, o, bütün faylları tapacaq. bu uzantıyı açın və şifrəsini açın, amma təkrar edirəm, özünüzü qoruyun və əvvəlcə şifrələnmiş faylların surətini çıxarın, əks halda səhv şifrələnmiş məlumatlarınızı həmişəlik itirə bilərsiniz!

Risk etmək istəmirsinizsə, o zaman bizə bir neçə fayl göndərin, əks əlaqə formasından istifadə edərək bizimlə əlaqə saxladıqdan sonra biz internetdən təcrid olunmuş xüsusi hazırlanmış kompüterdə deşifrəni işə salacağıq.

Təqdim olunan fayllar Kaspersky antivirusunun ən son versiyası və ən son verilənlər bazası yeniləmələri ilə yoxlanılıb.

aktivləşdirildikdə bütün şəxsi faylları, məsələn, sənədlər, fotoşəkillər və s. şifrələyən zərərli proqramdır. Belə proqramların sayı çox böyükdür və hər gün artır. Yalnız bu yaxınlarda onlarla ransomware variantları ilə qarşılaşdıq: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt, .da_vinci_saul, crittt, .da_vinci_co, və s. Bu cür şifrələmə viruslarının məqsədi istifadəçiləri öz fayllarının şifrəsini açmaq üçün lazım olan proqramı və açarı çox vaxt böyük məbləğdə almağa məcbur etməkdir.

Əlbəttə ki, sadəcə olaraq virusun yaradıcılarının yoluxmuş kompüterdə buraxdığı təlimatlara əməl etməklə şifrələnmiş faylları bərpa edə bilərsiniz. Ancaq çox vaxt şifrənin açılmasının dəyəri çox əhəmiyyətlidir və siz həmçinin bilməlisiniz ki, bəzi ransomware virusları faylları elə şifrələyir ki, sonradan onların şifrəsini açmaq sadəcə mümkün deyil. Və əlbəttə ki, öz fayllarınızı bərpa etmək üçün pul ödəmək qıcıqlandırıcıdır.

Aşağıda şifrələmə virusları, onların qurbanın kompüterinə necə nüfuz etmələri, həmçinin şifrələmə virusunu necə çıxarmaq və onunla şifrələnmiş faylları bərpa etmək barədə daha ətraflı danışacağıq.

Ransomware virusu kompüterə necə nüfuz edir?

Ransomware virusu adətən e-poçt vasitəsilə yayılır. Məktubda yoluxmuş sənədlər var. Bu cür məktublar e-poçt ünvanlarının böyük məlumat bazasına göndərilir. Bu virusun müəllifləri yalnış başlıqlardan və məktubların məzmunundan istifadə edərək, istifadəçini məktuba əlavə edilmiş sənədi açmaq üçün aldatmağa çalışırlar. Bəzi məktublar hesabı ödəmək zərurəti haqqında məlumat verir, digərləri ən son qiymət siyahısına baxmağı təklif edir, digərləri gülməli bir fotoşəkil açmağı təklif edir və s. Hər halda, əlavə edilmiş faylın açılması kompüterinizin ransomware virusuna yoluxması ilə nəticələnəcək.

Ransomware virusu nədir?

Ransomware virusu Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10 kimi Windows əməliyyat sistemlərinin müasir versiyalarını yoluxduran zərərli proqramdır. Bu viruslar mümkün olan ən güclü şifrələmə rejimlərindən istifadə etməyə çalışır, məsələn, RSA-2048 ilə açarın uzunluğu 2048 bitdir ki, bu da faylların müstəqil şifrəsini açmaq üçün açar seçmək imkanını praktiki olaraq aradan qaldırır.

Kompüteri yoluxdurarkən, ransomware virusu öz fayllarını saxlamaq üçün %APPDATA% sistem kataloqundan istifadə edir. Kompüter işə salındıqda avtomatik işə düşmək üçün ransomware Windows reyestrində qeyd yaradır: bölmələr HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce, HKCU\Software\ Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Başladıqdan dərhal sonra virus şifrələnəcək faylları müəyyən etmək üçün şəbəkə və bulud yaddaşı da daxil olmaqla bütün mövcud sürücüləri skan edir. Ransomware virusu şifrələnəcək fayl qrupunu müəyyən etmək üçün fayl adı uzantısından istifadə edir. Aşağıdakılar da daxil olmaqla, demək olar ki, bütün fayl növləri şifrələnir:

0, .1, .1st, .2bp, .3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata , .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, . mov, .vdf, .ztmp, .sis, .sid, .ncf, .menyu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta , .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, . apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, cüzdan, .wotreplay, .xxx, .desc, .py, .m3u, .flv, . js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2 , .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, . rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav, .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf , .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd, .wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, . wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll, .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm , .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml, .ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, . zif, .zip, .zw

Fayl şifrələndikdən dərhal sonra o, tez-tez ransomware proqramının adını və ya növünü müəyyən etmək üçün istifadə edilə bilən yeni genişləndirmə alır. Bu zərərli proqramların bəzi növləri şifrələnmiş faylların adlarını da dəyişə bilər. Virus daha sonra şifrələnmiş faylların şifrəsini açmaq üçün təlimatları ehtiva edən HELP_YOUR_FILES, README kimi adları olan mətn sənədi yaradır.

Fəaliyyəti zamanı şifrələmə virusu SVC (faylların kölgə nüsxəsi) sistemindən istifadə edərək faylları bərpa etmək imkanını bloklamağa çalışır. Bunu etmək üçün, virus, komanda rejimində, faylların kölgə nüsxələrini tamamilə silmək prosedurunu başlatan bir açarla idarə etmək üçün yardım proqramı çağırır. Beləliklə, onların kölgə nüsxələrindən istifadə edərək faylları bərpa etmək demək olar ki, həmişə mümkün olmur.

Ransomware virusu qurbana şifrələmə alqoritminin təsvirinə keçid verərək və İş masasında təhdid mesajı nümayiş etdirərək qorxutma taktikalarından fəal şəkildə istifadə edir. Bu yolla o, virusa yoluxmuş kompüterin istifadəçisini tərəddüd etmədən virusun müəllifinin e-poçt ünvanına kompüter identifikatorunu göndərməyə məcbur etməyə çalışır ki, fayllarını geri qaytarsın. Belə bir mesaja cavab ən çox fidyə məbləği və elektron pul kisəsinin ünvanı olur.

Mənim kompüterim ransomware virusu ilə yoluxmuşdur?

Bir kompüterin şifrələmə virusuna yoluxduğunu və ya olmadığını müəyyən etmək olduqca asandır. Sənədlər, fotoşəkillər, musiqi və s. kimi şəxsi fayllarınızın genişləndirilməsinə diqqət yetirin. Artırma dəyişibsə və ya şəxsi sənədləriniz yoxa çıxıbsa, naməlum adlarla bir çox faylları geridə qoyublarsa, deməli, kompüteriniz yoluxmuşdur. Bundan əlavə, infeksiya əlaməti kataloqlarınızda HELP_YOUR_FILES və ya README adlı faylın olmasıdır. Bu faylda faylların şifrəsini açmaq üçün təlimatlar olacaq.

Əgər siz ransomware virusu ilə yoluxmuş e-poçtu açdığınızdan şübhələnirsinizsə, lakin hələ də yoluxma əlamətləri yoxdursa, kompüterinizi söndürməyin və ya yenidən başlatmayın. Bu təlimatın bölməsində təsvir olunan addımları yerinə yetirin. Bir daha təkrar edirəm, kompüteri söndürməmək çox vacibdir, bəzi ransomware növlərində, infeksiyadan sonra kompüteri ilk dəfə açdığınız zaman fayl şifrələmə prosesi aktivləşdirilir!

Ransomware virusu ilə şifrələnmiş faylların şifrəsini necə açmaq olar?

Əgər bu fəlakət baş verərsə, o zaman panikaya ehtiyac yoxdur! Ancaq bilməlisiniz ki, əksər hallarda pulsuz deşifrə yoxdur. Bu, belə zərərli proqramların istifadə etdiyi güclü şifrələmə alqoritmləri ilə bağlıdır. Bu o deməkdir ki, şəxsi açar olmadan faylların şifrəsini açmaq demək olar ki, mümkün deyil. Açar seçimi metodundan istifadə də açarın böyük uzunluğuna görə seçim deyil. Buna görə də, təəssüf ki, yalnız virusun müəlliflərinə bütün tələb olunan məbləği ödəmək şifrə açma açarını əldə etməyə çalışmağın yeganə yoludur.

Əlbəttə ki, ödənişdən sonra virus müəlliflərinin sizinlə əlaqə saxlayacağına və fayllarınızın şifrəsini açmaq üçün lazım olan açarı təqdim edəcəyinə heç bir zəmanət yoxdur. Bundan əlavə, başa düşməlisiniz ki, virus tərtibatçılarına pul ödəməklə, siz özünüz onları yeni viruslar yaratmağa təşviq edirsiniz.

Ransomware virusunu necə çıxarmaq olar?

Başlamazdan əvvəl bilməlisiniz ki, virusu silməyə başlamaq və faylları özünüz bərpa etməyə cəhd etməklə siz virus müəlliflərinə tələb etdikləri məbləği ödəməklə faylların şifrəsini açmaq imkanına mane olursunuz.

Kaspersky Virus Removal Tool və Malwarebytes Anti-zərərli proqram müxtəlif növ aktiv ransomware viruslarını aşkar edə bilər və onları kompüterinizdən asanlıqla silə bilər, AMMA onlar şifrələnmiş faylları bərpa edə bilmirlər.

5.1. Kaspersky Virus Removal Tool istifadə edərək ransomware silin

Varsayılan olaraq, proqram bütün fayl növlərini bərpa etmək üçün konfiqurasiya edilmişdir, lakin işi sürətləndirmək üçün yalnız bərpa etməli olduğunuz fayl növlərini tərk etmək tövsiyə olunur. Seçiminizi tamamladıqdan sonra OK düyməsini basın.

QPhotoRec proqram pəncərəsinin aşağı hissəsində Gözdən keçir düyməsini tapın və üzərinə klikləyin. Bərpa edilmiş faylların saxlanacağı qovluğu seçməlisiniz. Bərpa tələb edən şifrələnmiş faylları olmayan bir diskdən istifadə etmək məsləhətdir (flash sürücü və ya xarici sürücüdən istifadə edə bilərsiniz).

Şifrələnmiş faylların orijinal nüsxələrinin axtarışı və bərpası proseduruna başlamaq üçün Axtar düyməsini sıxın. Bu proses kifayət qədər uzun çəkir, buna görə səbirli olun.

Axtarış tamamlandıqda, Çıxış düyməsini basın. İndi bərpa edilmiş faylları saxlamaq üçün seçdiyiniz qovluğu açın.

Qovluqda recup_dir.1, recup_dir.2, recup_dir.3 və s. adlı qovluqlar olacaq. Proqram nə qədər çox fayl tapsa, bir o qədər çox kataloq olacaq. Lazım olan faylları tapmaq üçün bütün qovluqları bir-bir yoxlayın. Çox sayda bərpa olunanlar arasında sizə lazım olan faylı tapmağı asanlaşdırmaq üçün daxili Windows axtarış sistemindən (fayl məzmununa görə) istifadə edin və həmçinin qovluqlarda faylları çeşidləmək funksiyasını da unutmayın. QPhotoRec faylı bərpa edərkən bu xassəni bərpa etməyə cəhd etdiyi üçün siz faylın dəyişdirildiyi tarixi çeşidləmə seçimi kimi seçə bilərsiniz.

Ransomware virusunun kompüterinizə yoluxmasının qarşısını necə almaq olar?

Müasir antivirus proqramlarının əksəriyyətində artıq şifrələmə viruslarının nüfuzuna və aktivləşməsinə qarşı daxili qorunma sistemi mövcuddur. Buna görə də, əgər kompüterinizdə antivirus proqramı yoxdursa, onu quraşdırdığınızdan əmin olun. Bunu oxuyaraq onu necə seçəcəyinizi öyrənə bilərsiniz.

Bundan əlavə, xüsusi mühafizə proqramları var. Məsələn, bu CryptoPrevent, daha ətraflı.

Bir neçə son söz

Bu təlimatlara əməl etməklə kompüteriniz ransomware virusundan təmizlənəcək. Hər hansı bir sualınız varsa və ya köməyə ehtiyacınız varsa, bizimlə əlaqə saxlayın.

Şifrələyicilər (kriptolockerlər) müxtəlif şifrələmə alqoritmlərindən istifadə edərək istifadəçinin kompüterdəki fayllara girişini bloklayan zərərli proqramlar ailəsi deməkdir (məsələn, cbf, chipdale, just, foxmail inbox com, watnik91 aol com və s.).

Tipik olaraq, virus istifadəçi fayllarının məşhur növlərini şifrələyir: sənədlər, elektron cədvəllər, 1C verilənlər bazası, istənilən məlumat massivləri, fotoşəkillər və s. Faylın şifrəsinin açılması pul üçün təklif olunur - yaradıcılar adətən bitkoinlərdə müəyyən bir məbləğin ötürülməsini tələb edirlər. Təşkilat vacib məlumatların təhlükəsizliyini təmin etmək üçün lazımi tədbirlər görməyibsə, tələb olunan məbləği təcavüzkarlara ötürmək şirkətin funksionallığını bərpa etməyin yeganə yolu ola bilər.

Əksər hallarda virus e-poçt vasitəsilə yayılır, tamamilə adi məktublar kimi maskalanır: vergi idarəsindən bildirişlər, aktlar və müqavilələr, satınalmalar haqqında məlumat və s. Belə faylı yükləyib açmaqla istifadəçi özü də fərqinə varmadan zərərli kod işlədir. . Virus ardıcıl olaraq lazımi faylları şifrələyir, həmçinin zəmanətli məhvetmə üsullarından istifadə edərək orijinal nüsxələri silir (istifadəçi xüsusi alətlərdən istifadə edərək bu yaxınlarda silinmiş faylları bərpa edə bilməməsi üçün).

Müasir ransomware

Ransomware və istifadəçinin məlumatlara girişini əngəlləyən digər viruslar informasiya təhlükəsizliyində yeni problem deyil. İlk versiyalar 90-cı illərdə ortaya çıxdı, lakin onlar əsasən "zəif" (qeyri-sabit alqoritmlər, kiçik açar ölçüsü) və ya simmetrik şifrələmədən istifadə etdilər (çox sayda qurbanın faylları bir açarla şifrələndi; açarı bərpa etmək də mümkün idi) virus kodunu öyrənərək ) və ya hətta öz alqoritmləri ilə gəldi. Müasir nüsxələrin belə çatışmazlıqları yoxdur, təcavüzkarlar hibrid şifrələmədən istifadə edirlər: simmetrik alqoritmlərdən istifadə edərək, faylların məzmunu çox yüksək sürətlə şifrələnir və şifrələmə açarı asimmetrik alqoritmlə şifrələnir. Bu o deməkdir ki, faylların şifrəsini açmaq üçün sizə yalnız təcavüzkarın sahib olduğu açar lazımdır, onu proqramın mənbə kodunda tapmaq mümkün deyil. Məsələn, CryptoLocker açar uzunluğu 2048 bit olan RSA alqoritmini 256 bitlik simmetrik AES alqoritmi ilə birlikdə istifadə edir. Bu alqoritmlər hazırda kriptovalyutaya davamlı olaraq tanınır.

Kompüter virusa yoluxub. Nə etməli?

Nəzərə almaq lazımdır ki, ransomware virusları müasir şifrələmə alqoritmlərindən istifadə etsələr də, kompüterdəki bütün faylları dərhal şifrələməyə qadir deyillər. Şifrələmə ardıcıl olaraq baş verir, sürət şifrələnmiş faylların ölçüsündən asılıdır. Buna görə də, işləyərkən adi fayl və proqramlarınızın artıq düzgün açılmadığını görsəniz, dərhal kompüterdə işləməyi dayandırmalı və onu söndürməlisiniz. Bu yolla bəzi faylları şifrələmədən qoruya bilərsiniz.

Problemlə qarşılaşdıqdan sonra etməli olduğunuz ilk şey virusun özündən xilas olmaqdır. Bu barədə ətraflı danışmayacağıq, antivirus proqramlarından istifadə edərək kompüterinizi müalicə etməyə çalışmaq və ya virusu əl ilə silmək kifayətdir. Yalnız qeyd etmək lazımdır ki, virus şifrələmə alqoritmi tamamlandıqdan sonra tez-tez özünü məhv edir və bununla da kömək üçün təcavüzkarlara müraciət etmədən faylların şifrəsini açmağı çətinləşdirir. Bu halda antivirus proqramı heç nə aşkar etməyə bilər.

Əsas sual şifrələnmiş məlumatları necə bərpa etməkdir? Təəssüf ki, ransomware virusundan sonra faylları bərpa etmək demək olar ki, mümkün deyil. Ən azı, uğurlu infeksiya halında heç kim məlumatların tam bərpasına zəmanət verməyəcək. Bir çox antivirus istehsalçıları faylların şifrəsini açmaqda öz yardımlarını təklif edirlər. Bunu etmək üçün istehsalçıların veb-saytlarında yerləşdirilən xüsusi formalar vasitəsilə şifrələnmiş fayl və əlavə məlumat (təcavüzkarların kontaktları olan fayl, açıq açar) göndərməlisiniz. Müəyyən bir virusla mübarizə aparmağın bir yolunun tapılması və fayllarınızın müvəffəqiyyətlə şifrəsinin açılması ehtimalı azdır.

Silinmiş fayl bərpa proqramlarından istifadə etməyə çalışın. Ola bilsin ki, virus zəmanətli məhvetmə üsullarından istifadə etməyib və bəzi faylları bərpa etmək mümkündür (bu, xüsusilə böyük fayllarla, məsələn, bir neçə onlarla gigabaytlıq fayllarla işləyə bilər). Faylları kölgə nüsxələrindən bərpa etmək şansı da var. Sistem Bərpası funksiyalarından istifadə etdiyiniz zaman, Windows bərpa nöqtəsinin yaradıldığı anda fayl məlumatlarını ehtiva edə bilən snapşotlar (“snapshots”) yaradır.

Məlumatlarınız bulud xidmətlərində şifrələnibsə, texniki dəstəyə müraciət edin və ya istifadə etdiyiniz xidmətin imkanlarını öyrənin: əksər hallarda xidmətlər faylların əvvəlki versiyalarına “geri qaytarma” funksiyasını təmin edir, beləliklə, onları bərpa etmək olar.

Şifrəni açmaq üçün pul ödəməyi qətiliklə tövsiyə etmədiyimiz şey ransomware proqramını izləməkdir. Elə hallar olub ki, adamlar pul verib, açarı almayıblar. Heç kim pulu alan təcavüzkarların şifrələmə açarını göndərəcəyinə və faylları bərpa edə biləcəyinə zəmanət vermir.

Özünüzü ransomware virusundan necə qorumalısınız. Profilaktik tədbirlər

Təhlükəli nəticələrin qarşısını almaq onları düzəltməkdən daha asandır:

- Etibarlı antivirus vasitələrindən istifadə edin və antivirus verilənlər bazalarını mütəmadi olaraq yeniləyin. Bu, mənasız səslənir, lakin bu, virusun kompüterinizə uğurla yeridilməsi ehtimalını əhəmiyyətli dərəcədə azaldacaq.

- Məlumatlarınızın ehtiyat nüsxələrini saxlayın.

Bu, ən yaxşı şəkildə xüsusi ehtiyat alətlərindən istifadə etməklə edilir. Əksər kriptolokerlər ehtiyat nüsxələri də şifrələyə bilirlər, buna görə də ehtiyat nüsxələri digər kompüterlərdə (məsələn, serverlərdə) və ya özgəninkiləşdirilən mediada saxlamaq mənasızdır.

Yalnız əlavə yazıya icazə verərək ehtiyat qovluqlardakı faylları dəyişdirmək hüquqlarını məhdudlaşdırın. Ransomware nəticələrinə əlavə olaraq, ehtiyat sistemlər məlumat itkisi ilə bağlı bir çox digər təhlükələri neytrallaşdırır. Virusun yayılması bu cür sistemlərdən istifadənin aktuallığını və vacibliyini bir daha nümayiş etdirir. Məlumatları bərpa etmək onun şifrəsini açmaqdan daha asandır!

- Domendəki proqram mühitini məhdudlaşdırın.

Bununla mübarizənin digər effektiv yolu, məsələn, .js, .cmd, .bat, .vba, .ps1 və s. uzantıları ilə müəyyən potensial təhlükəli fayl növlərinin işə salınmasını məhdudlaşdırmaqdır. Bu, AppLocker alətindən istifadə etməklə edilə bilər. Domendə mərkəzi olaraq müəssisə nəşrləri) və ya SRP siyasətləri. İnternetdə bunu necə etmək barədə kifayət qədər ətraflı təlimatlar var. Əksər hallarda istifadəçinin yuxarıda sadalanan skript fayllarından istifadə etməsinə ehtiyac qalmayacaq və ransomware proqramının uğurla infiltrasiya şansı daha az olacaq.

- Ehtiyatlı olun.

Zehinlilik təhlükənin qarşısını almağın ən təsirli üsullarından biridir. Naməlum şəxslərdən aldığınız hər məktuba şübhə ilə yanaşın. Bütün əlavələri açmağa tələsməyin, şübhəniz varsa, sualla administratorla əlaqə saxlamaq daha yaxşıdır.

Aleksandr Vlasov, SKB Kontur-da informasiya təhlükəsizliyi sistemlərinin tətbiqi şöbəsinin baş mühəndisi

Şifrələnmiş faylların bərpası- bu, müxtəlif şifrələmə viruslarının qurbanı olmuş çoxlu sayda fərdi kompüter istifadəçilərinin üzləşdiyi problemdir. Bu qrupdakı zərərli proqramların sayı çox böyükdür və hər gün artır. Yalnız bu yaxınlarda onlarla ransomware variantına rast gəldik: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt və s.

Əlbəttə ki, sadəcə olaraq virusun yaradıcılarının yoluxmuş kompüterdə buraxdığı təlimatlara əməl etməklə şifrələnmiş faylları bərpa edə bilərsiniz. Ancaq çox vaxt şifrənin açılmasının dəyəri çox əhəmiyyətlidir və siz həmçinin bilməlisiniz ki, bəzi ransomware virusları faylları elə şifrələyir ki, sonradan onların şifrəsini açmaq sadəcə mümkün deyil. Və əlbəttə ki, öz fayllarınızı bərpa etmək üçün pul ödəmək qıcıqlandırıcıdır.

Şifrələnmiş faylları pulsuz bərpa etməyin yolları

ShadowExplorer və PhotoRec kimi tamamilə pulsuz və sübut edilmiş proqramlardan istifadə edərək şifrələnmiş faylları bərpa etməyin bir neçə yolu var. Bərpa etməzdən əvvəl və bərpa zamanı, yoluxmuş kompüterdən mümkün qədər az istifadə etməyə çalışın, bu yolla uğurlu fayl bərpa şansınızı artırırsınız.

Aşağıda təsvir olunan təlimatlara addım-addım əməl edilməlidir, əgər bir şey sizin üçün işləmirsə, DUR, bu məqaləyə şərh yazmaqla və ya bizim məqaləmizdə yeni mövzu yaratmaqla kömək istəyin.

1. Ransomware virusunu silin

Kaspersky Virus Removal Tool və Malwarebytes Anti-zərərli proqram müxtəlif növ aktiv ransomware viruslarını aşkar edə bilər və onları kompüterinizdən asanlıqla silə bilər, AMMA onlar şifrələnmiş faylları bərpa edə bilmirlər.

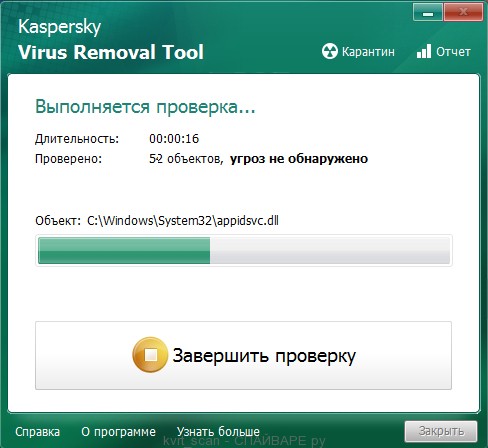

1.1. Kaspersky Virus Removal Tool istifadə edərək ransomware silin

düyməsinə klikləyin Skan edin ransomware virusunun olması üçün kompüterinizi skan etmək.

Bu prosesin tamamlanmasını gözləyin və aşkar edilmiş zərərli proqramları silin.

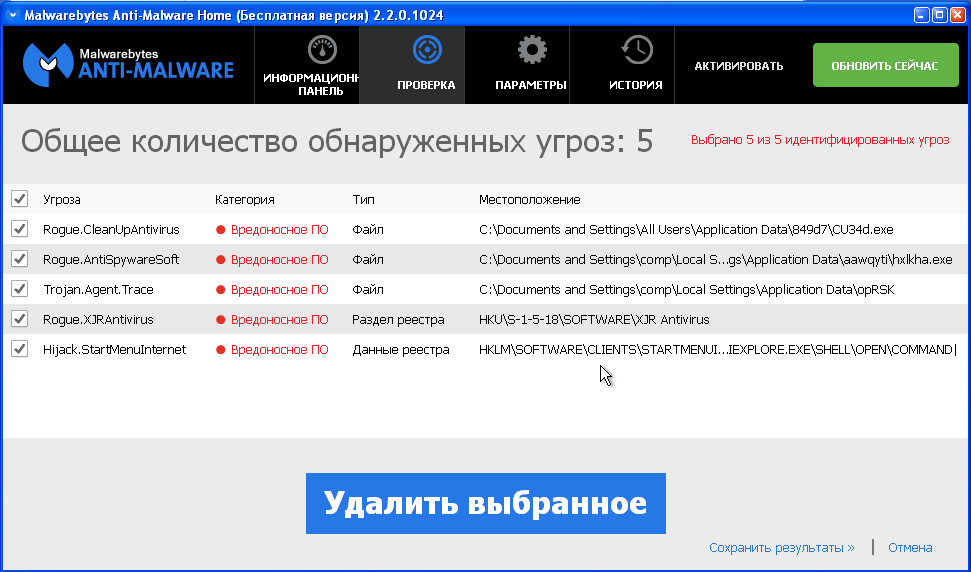

1.2. Malwarebytes Anti-malware istifadə edərək ransomware silin

Proqramı yükləyin. Yükləmə tamamlandıqdan sonra yüklənmiş faylı işə salın.

Proqram yeniləmə proseduru avtomatik olaraq başlayacaq. Bitdikdə düyməni basın Skanı işə salın. Malwarebytes Anti-malware kompüterinizi skan etməyə başlayacaq.

Kompüterinizi skan etdikdən dərhal sonra Malwarebytes Anti-malware ransomware virusunun aşkar edilmiş komponentlərinin siyahısını açacaq.

düyməsinə klikləyin Seçilmişləri silin kompüterinizi təmizləmək üçün. Zərərli proqram silinərkən, Malwarebytes Anti-malware prosesi davam etdirmək üçün kompüterinizi yenidən başlatmağınızı tələb edə bilər. Bəli seçməklə bunu təsdiqləyin.

Kompüter yenidən işə salındıqdan sonra, Malwarebytes Anti-malware avtomatik olaraq təmizləmə prosesini davam etdirəcək.

2. ShadowExplorer istifadə edərək şifrələnmiş faylları bərpa edin

ShadowExplorer, Windows əməliyyat sistemi (7-10) tərəfindən avtomatik olaraq yaradılan faylların kölgə nüsxələrini bərpa etməyə imkan verən kiçik bir yardım proqramıdır. Bu, şifrələnmiş fayllarınızı orijinal vəziyyətinə qaytarmağa imkan verəcək.

Proqramı yükləyin. Proqram zip arxivindədir. Buna görə yüklənmiş faylın üzərinə sağ klikləyin və Hamısını çıxarın seçin. Sonra ShadowExplorerPortable qovluğunu açın.

ShadowExplorer proqramını işə salın. Lazım olan diski və kölgə nüsxələrinin yaradıldığı tarixi, müvafiq olaraq aşağıdakı şəkildəki 1 və 2 nömrələrini seçin.

Bir nüsxəsini bərpa etmək istədiyiniz qovluğa və ya fayla sağ klikləyin. Görünən menyudan İxrac et seçin.

Və nəhayət, bərpa edilmiş faylın kopyalanacağı qovluğu seçin.

3. PhotoRec istifadə edərək şifrələnmiş faylları bərpa edin

PhotoRec silinmiş və itirilmiş faylları bərpa etmək üçün nəzərdə tutulmuş pulsuz proqramdır. Bundan istifadə edərək, ransomware viruslarının şifrələnmiş nüsxələrini yaratdıqdan sonra silinmiş orijinal faylları bərpa edə bilərsiniz.

Proqramı yükləyin. Proqram arxivdədir. Buna görə yüklənmiş faylın üzərinə sağ klikləyin və Hamısını çıxarın seçin. Sonra testdisk qovluğunu açın.

Fayllar siyahısında QPhotoRec_Win tapın və onu işə salın. Mövcud disklərin bütün bölmələrini göstərən bir proqram pəncərəsi açılacaqdır.

Bölmələr siyahısında şifrələnmiş faylların yerləşdiyi birini seçin. Sonra Fayl Formatları düyməsini basın.

Varsayılan olaraq, proqram bütün fayl növlərini bərpa etmək üçün konfiqurasiya edilmişdir, lakin işi sürətləndirmək üçün yalnız bərpa etməli olduğunuz fayl növlərini tərk etmək tövsiyə olunur. Seçiminizi tamamladıqdan sonra OK düyməsini basın.

QPhotoRec proqram pəncərəsinin aşağı hissəsində Gözdən keçir düyməsini tapın və üzərinə klikləyin. Bərpa edilmiş faylların saxlanacağı qovluğu seçməlisiniz. Bərpa tələb edən şifrələnmiş faylları olmayan bir diskdən istifadə etmək məsləhətdir (flash sürücü və ya xarici sürücüdən istifadə edə bilərsiniz).

Şifrələnmiş faylların orijinal nüsxələrinin axtarışı və bərpası proseduruna başlamaq üçün Axtar düyməsini sıxın. Bu proses kifayət qədər uzun çəkir, buna görə səbirli olun.

Axtarış tamamlandıqda, Çıxış düyməsini basın. İndi bərpa edilmiş faylları saxlamaq üçün seçdiyiniz qovluğu açın.

Qovluqda recup_dir.1, recup_dir.2, recup_dir.3 və s. adlı qovluqlar olacaq. Proqram nə qədər çox fayl tapsa, bir o qədər çox kataloq olacaq. Lazım olan faylları tapmaq üçün bütün qovluqları bir-bir yoxlayın. Çox sayda bərpa olunanlar arasında sizə lazım olan faylı tapmağı asanlaşdırmaq üçün daxili Windows axtarış sistemindən (fayl məzmununa görə) istifadə edin və həmçinin qovluqlarda faylları çeşidləmək funksiyasını da unutmayın. QPhotoRec faylı bərpa edərkən bu xassəni bərpa etməyə cəhd etdiyi üçün siz faylın dəyişdirildiyi tarixi çeşidləmə seçimi kimi seçə bilərsiniz.